Нашият клиент, ръководител на сигурността във фирма от финансов сектор, сподели реален случай на откриване на вътрешна информация в организацията, използвайки програмата за наблюдение на служителите на Kickidler, както и други технически средства за защита на информацията.

По искане на клиента променихме някои от имената, които се появяват в историята, включително името на респондента, но цялата поредица от събития остана непроменена.

Kickidler: Кажете ми как разбрахте, че във вашия екип се появи инсайдер?

Майкъл: Започнаха да пристигат сигнали от отдела за продажби на клиенти. От септември процентът на подновената употреба на нашите продукти рязко намаля. Разбира се, те започнаха да звънят, за да разберат кой е направил „по-добрата оферта“. Но, странно, бенефициентът в почти всички случаи беше различен. Тоест версията с „вражеския съперник“ вътре в компанията не е получила потвърждение

Kickidler: Как решихте, че това е вътрешна информация? Спадът на продажбите може да бъде причинен от редица фактори.

Майкъл: Един от клиентите каза, че са му се обадили от няколко организации наведнъж, което ни е довело до друга мисъл. Заедно с маркетинговия отдел наблюдавахме различни интернет ресурси за оферти за продажба на клиентски бази в нашата бизнес зона. Открити бяха няколко източника, сред които в т. Нар. Тъмнет беше направена контролна покупка на база, която се оказа идентична на нашата.

Kickidler: Използвахте ли Kickidler дотогава?

Майкъл: Не се използва. Ние (и сега) имаме инсталирана DLP система, която контролира всички файлови операции. Достъпът до корпоративни данни е възможен само от настолни компютри, дори и за топ мениджмънта. Ако някой изтегли, изпратен по пощата, изтегли в облака, го хвърли в месинджъра, дори го отпечата и след това сканира клиентската база, тогава с вероятност от 99% щяхме да открием „източване“, ако, разбира се, нападателят не е „кукач“. След горепосочения инцидент, освен DLP, беше решено да се инсталира SURV (приблизително система за проследяване на времето), която може да регистрира всички действия на потребителя на компютър.

Kickidler: Веднага ли избрахте нашата програма?

Майкъл: Е, всъщност, да. Тя удовлетвори нашите основни изисквания. Беше необходимо да се излъчват екраните на всички, които имат достъп до CRM, както и, както казах, да регистрирате всички действия на потребителите. Прилагате го малко по-добре, отколкото в подобни програми.

Kickidler: Как системата за проследяване на времето ви помогна да откриете нападател?

Майкъл: Продължихме да проверяваме ресурса, където базата е купена миналия път. Докато един ден там не се появи информация за актуализация. Те направиха друга контролна покупка, оказа се, че актуализацията е буквално вчера. Тоест, за около два работни дни е извършена поредната кражба. Но този път, за разлика от миналото, всички движения при нас бяха записани.

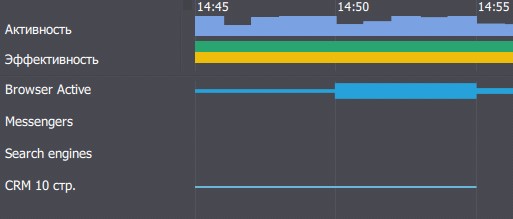

Те започнаха да наблюдават с Kickidler действията на тези, които влязоха в CRM, да анализират дейността на служителите на сайта. Във вашата програма (Kickidler) можете да приложите филтър и да видите цялата история на взаимодействията на потребителите с избрания сайт или програма, в крайна сметка това ни помогна.

Kickidler: Как нападателят открадна клиентска база данни, ако тя не е записана във файлови операции? Беше ли много усилие да го намерите?

Майкъл: Веднага разбрахме, че базата данни не е изтеглена директно от CRM, защото в ресурса, където я купихме, тя беше в различен формат от този, в който може да бъде изтеглена от CRM. Имаше само една опция - някой снима страниците на базата данни директно от екрана на компютъра с помощта на фотографско устройство и след това ръчно или чрез услугата за оптично разпознаване на символи ги превежда в текстов формат.

Такова търсене не е лесна работа, но ние го опростихме значително с един-единствен трик. Имаме около 150 души, които имат достъп до базата данни. От тях 30 души имат пълен достъп. Или някой от тези 30 души или някой, който е получил достъп до персонален компютър с пълен достъп, може да източи базата.

Всъщност, трикът беше, че обикновено служител в CRM използва списък със задачи, плюс те влизат в клиентските карти. За да изпълни плана си, нападателят трябваше да премине поне 10 страници, за да ги снима. Въз основа на това наблюдение създадохме нарушение в Kickidler на уеб адреса, а именно на страница 10 от CRM базата данни и видяхме всички, които го посетиха.

След това разгледахме записаните видеоклипове на потребителски действия, записани от програмата (Kickidler) на тази страница, идентифицирахме подозрителната активност на няколко служители, записахме времето, когато се е състояло, и разгледахме записите от камерите на тези интервали. И тук късметът ни очакваше. Оказа се, че един от мениджърите в обедното време фотографира екрана на компютъра на телефона си, когато в офиса няма никой. Всъщност точно този служител заподозря много.

Kickidler: Каква е бъдещата му съдба?

Майкъл: Не мога да разпространя тази информация, ще кажа едно - вече не работи за нас. Разбира се, щетите не могат да бъдат компенсирани, но от друга страна, ние се отървахме от вредителя, който можеше да направи много повече мръсни трикове.

Прочетете други случаи:

Как да работим продуктивно, но неефективно?