Наш клиент, начальник службы безопасности в компании финансового сектора, поделился реальным кейсом обнаружения инсайдера внутри организации при помощи программы контроля сотрудников Kickidler, а также других технических средств защиты информации.

По просьбе клиента мы изменили некоторые названия, встречающиеся в повествовании, включая имя респондента, однако весь событийный ряд остался без изменений.

Kickidler: Скажите, как вы узнали, что в вашем коллективе появился инсайдер?

Михаил: Начали поступать сигналы из управления клиентских продаж. Примерно с сентября резко сократился процент продления использования наших продуктов. Конечно, начали обзванивать, выяснять, кто сделал «более выгодное предложение». Но, что странно, бенефициар почти во всех случаях был разный. То есть, версия с «вражеским засланцем» внутри компании подтверждения не получила.

Kickidler: Как же вы решили, что это именно инсайдер? Спад продаж может быть вызван целым рядом факторов.

Михаил: Один из клиентов рассказал, что ему звонили сразу из нескольких организаций, что натолкнуло нас на другую мысль. Мы провели вместе с отделом маркетинга мониторинг различных интернет ресурсов, на предмет предложений по продаже клиентских баз в нашей области бизнеса. Было обнаружено несколько источников, среди которых, в так называемом «даркнете» была произведена контрольная закупка базы, оказавшейся идентичной нашей.

Kickidler: Вы к тому времени уже использовали Kickidler?

Михаил: Не использовали. У нас (и сейчас) установлена DLP-система, контролирующая все операции с файлами. Доступ к корпоративным данным возможен только с десктопов, даже для топ-менеджмента. Если бы кто-то скачал, отправил по почте, загрузил на облако, скинул в мессенджере, даже распечатал и потом отсканировал клиентскую базу, то с вероятностью 99% мы бы зафиксировали «слив», если, конечно, злоумышленник не «кулхацкер». После вышеупомянутого инцидента было решено дополнением к DLP установить СУРВ (прим. систему учета рабочего времени), которая могла бы логировать все действия пользователей за ПК.

Kickidler: Вы сразу выбрали нашу программу?

Михаил: Ну, вообще, да. Основные наши требования она удовлетворяла. Нужно было транслировать экраны всех, кто имеет доступ к CRM, а также, как я уже говорил, протоколировать все действия пользователей. У вас это реализовано несколько лучше, чем в аналогичных программах.

Kickidler: Каким же образом система учета рабочего времени помогла вам обнаружить злоумышленника?

Михаил: Мы продолжали чекать ресурс, где в прошлый раз была куплена база. Пока однажды там не появилась информация об обновлении. Произвели еще одну контрольную закупку, оказалось, что апдейт буквально вчерашний. То есть, примерно в течение двух рабочих дней было совершено еще одно хищение. Но на этот раз, в отличие от прошлого, все ходы у нас были записаны.

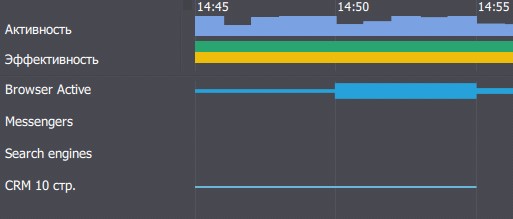

Стали мониторить с помощью Kickidler действия тех, кто заходил в CRM, анализировать активность сотрудников на сайте. В вашей программе (Kickidler) можно применить фильтр и просмотреть всю историю взаимодействий пользователя с выбранным сайтом или программой, это нам в итоге и помогло.

Kickidler: Каким же образом злоумышленник похитил базу клиентов, если она не была зафиксирована в операциях с файлами? Много усилий потребовалось на его поиск?

Михаил: Мы сразу поняли, что база не была непосредственно выгружена из CRM, потому что на том ресурсе, где мы ее купили, она была в другом формате, отличном от тех, в которых ее можно выгрузить из CRM. Оставался один вариант – кто-то сфотографировал страницы базы прямо с экрана ПК с помощью фотографирующего устройства, и потом вручную или через сервис оптического распознавания символов перевел их в текстовой формат.

Подобный поиск - непростая работа, но мы ее значительно упростили с помощью одной хитрости. У нас порядка 150 человек имеют доступ к базе. Из них у 30 человек есть полный доступ. Слить базу мог либо кто-то из этих 30 человек, либо некто, получивший доступ к ПК сотрудника с полным доступом.

Собственно, хитрость заключалась в том, что обычно сотрудник в CRM использует список задач, плюс заходит в карточки клиентов. Злоумышленнику же для осуществления своего плана нужно было зайти, как минимум, на 10 страниц, чтобы сфотографировать их. Исходя из этого наблюдения, мы создали в Kickidler нарушение по веб-адресу, а именно по 10 странице базы CRM и увидели всех тех, кто ее посещал.

Далее мы посмотрели записанные программой (Kickidler) видеозаписи действий пользователей на этой странице, выявили подозрительную активность нескольких сотрудников, зафиксировали время, когда она происходила, и просмотрели записи с видеокамер в эти интервалы. И здесь нас ждала удача. Оказалось, что один из менеджеров в обеденный перерыв фотографировал экран ПК на свой телефон, когда в офисе никого не было. Собственно, именно этого сотрудника многие и подозревали.

Kickidler: Какова его дальнейшая судьба?

Михаил: Я не могу распространять эту информацию, скажу одно – он у нас больше не работает. Конечно, нанесенный ущерб не восполнить, но зато мы избавились от вредителя, который мог наделать ещё много пакостей.

RU

RU