- Servidor de Correo

- Componentes y coordinación

- Recuperación de datos

- Seguridad

- Cuentas

- Política de contraseñas

La sección "Configuración" está destinada para especificar los ajustes técnicos del programa.

La sección "Configuración" contiene subsecciones:

- "Servidor de correo",

- "Componentes y coordinación",

- "Recuperación de datos",

- "Seguridad",

- "Cuentas".

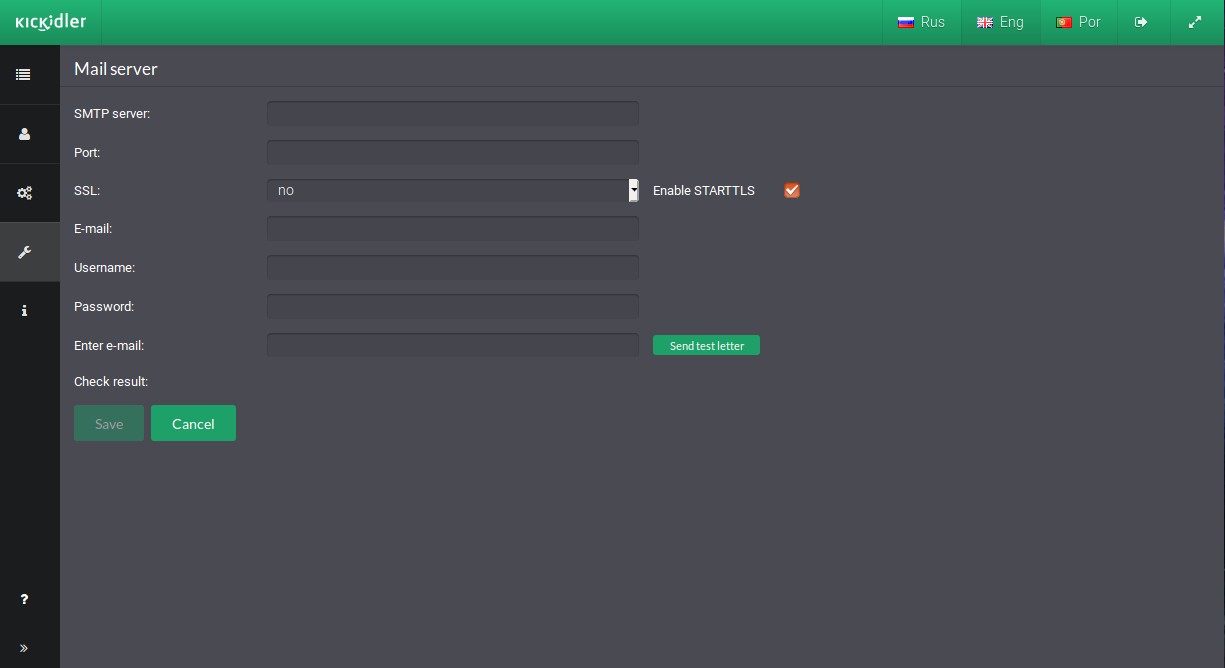

Servidor de Correo

La subsección “Servidor de correo” se utiliza para introducir la configuración del Servidor que entregará los correos electrónicos con los informes.

Compruebe la dirección y el puerto del Servidor con el administrador del sistema o con su proveedor de servicios de correo electrónico.

Para conectar un cliente de correo electrónico para el envío por correo, en la subsección “Servidor de correo” rellene los siguientes campos:

- Dirección: Es la dirección SMTP del servidor de correo saliente,

- Puerto,

- SSL: Recomendamos usar “Sí” o STARTTLS,

- Correo electrónico,

- Nombre de usuario: Una cuenta, nombre de usuario o dirección de correo electrónico para la autorización.

- Contraseña: Contraseña para la autorización.

y presione el botón “Guardar”.

Para comprobar si los ajustes son correctos, rellene el campo “Introducir e-mail” y haga clic en el botón “Enviar un correo electrónico de prueba”. Si como resultado de la prueba aparece el mensaje de texto “el correo electrónico se envió con éxito”, los ajustes introducidos son correctos.

Para cancelar los ajustes no guardados del servidor de correo, pulse el botón “Cancelar”.

Después de configurar los ajustes correctos del servidor de correo, vaya a la subsección “Envío de Informes” de la sección “Configuraciones” para crear tareas para el envío de informes.

Componentes y coordinación

Advertencia.

Si tiene todas las licencias de Kickidler Time Tracking, entonces el control de la configuración del almacenamiento de vídeo así como el funcionamiento del Viewer no están disponibles en este modo de programa. Si quiere trabajar con vídeo y utilizar el Viewer, tiene que comprarlas en su Cuenta Personal y asignar las licencias a los Grabbers del programa Kickidler Employee Monitoring.

La sección “Componentes y coordinación” está destinada a mostrar y gestionar los componentes del programa instalado.

La sección “Componentes y coordinación” contiene las siguientes pestañas:

- “Servidores”

- “Grabbers”

- “Viewers”

Puede cambiar entre las pestañas usando la barra de navegación superior de la sección de “Componentes y Coordinación”.

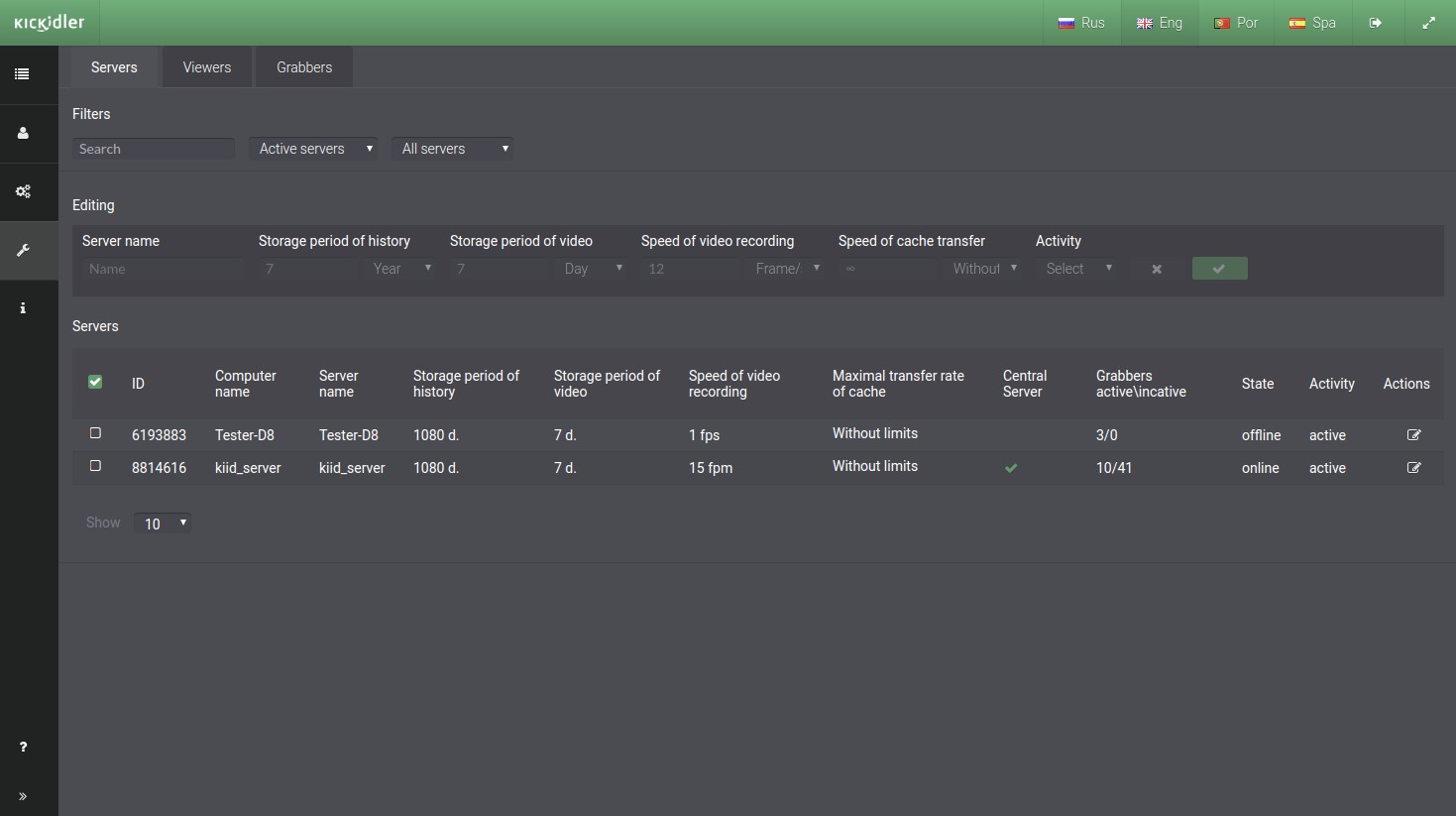

Servidores

La subsección “Servidores” contiene información básica sobre todos los componentes instalados en la organización del Servidor del complejo de Software (Servidores).

En la subsección se proporciona la siguiente información en forma tabular:

- Identificadores de los servidores,

- Los nombres reales de las computadoras, en los que se instalaron los servidores,

- Nombres de los servidores (de manera predeterminada son nombres de las computadoras, pero puede cambiar el nombre manualmente),

- Período de almacenamiento del historial en el Servidor (el período durante el cual la información se almacena en el Servidor por medio de pulsaciones de teclas y aplicaciones utilizadas por los empleados)

- Período de almacenamiento del vídeo en el Servidor (durante el cual la actividad de vídeo de los empleados se almacena en el Servidor),

- La velocidad a la que se captura el vídeo (la frecuencia con la que los Grabbers adjuntos al Servidor graban el vídeo),

- Velocidad máxima de recepción de datos de su caché (velocidad a la que el Servidor recibe la información en caché de los Grabbers),

- Información sobre, cuál de los servidores es el Servidor Central,

- El número de Grabbers que están vinculados a este Servidor,

- Estado del Servidor (si el Servidor está funcionando, entonces online, sino - offline),

- Actividad del Servidor (si no hay ningún Grabber conectado al Servidor, el Servidor no es Central y si no se ha iniciado durante una semana, entonces la actividad del Servidor se apaga automáticamente).

De forma predeterminada, la tabla solo muestra los Servidores activos. Si desea ver todos los Servidores o solo los servidores inactivos, utilice el filtro de actividad situado sobre la tabla de Servidores.

Puede cambiar los nombres, la configuración y deshabilitar/habilitar la actividad en los servidores.

Para ello, haga lo siguiente:

- Encuentre el Servidor en la tabla,

- Seleccione el Servidor en la tabla,

- Cambie los parámetros requeridos en el menú de edición,

- Confirme los cambios.

¡Advertencia!

No puede deshabilitar la actividad del Servidor Central.

De forma predeterminada, se establecen los siguientes ajustes para cada Servidor:

- 3 años para el período de almacenamiento del historial,

- 7 días para el período de almacenamiento de vídeo,

- 1 cuadro/seg para la velocidad de disparo de vídeo,

- Máxima velocidad de recepción de datos de la caché del Grabber sin restricciones.

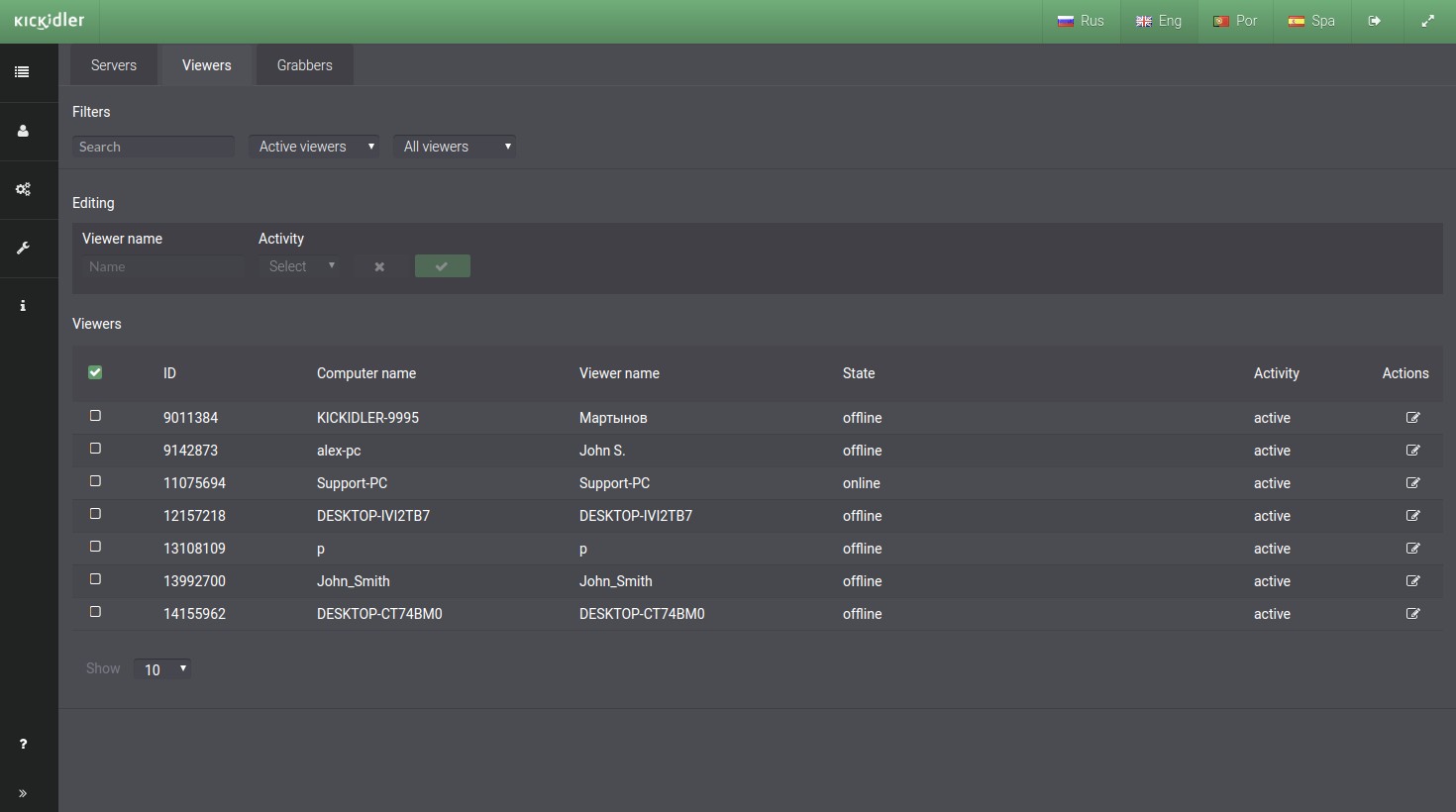

Viewers

La subsección “Viewers” contiene información básica sobre todos los componentes de software instalados en la organización para ver la información sobre los empleados (Viewers).

En la subsección se proporciona la siguiente información en forma tabular:

- Identificadores de Viewers

- Los nombres reales de las computadoras en las que se instalaron los Viewers,

- Nombres de los Viewers (el valor predeterminado es el nombre de la computadora, pero puede cambiar el nombre manualmente),

- Estado del Viewer (si el Viewer está funcionando, entonces online, sino - offline)

- Actividad del Viewer (si no utiliza el Viewer durante más de una semana, la actividad se deshabilitará automáticamente).

De manera predeterminada, sólo los Viewers activos se muestran en la tabla. Si desea ver todos los Viewers o solo los Viewers inactivos, utilice el filtro de actividad situado sobre la tabla con los Viewers.

Los Viewers pueden cambiar los nombres, la configuración y deshabilitar/habilitar la actividad.

Para hacer esto, haga lo siguiente:

- Encuentre el Viewer en la tabla

- Seleccione el Viewer de la tabla,

- Cambie los parámetros requeridos en el menú de edición

- Confirme los cambios.

Si el Viewer aparece en línea, se convierte en habilitado automáticamente.

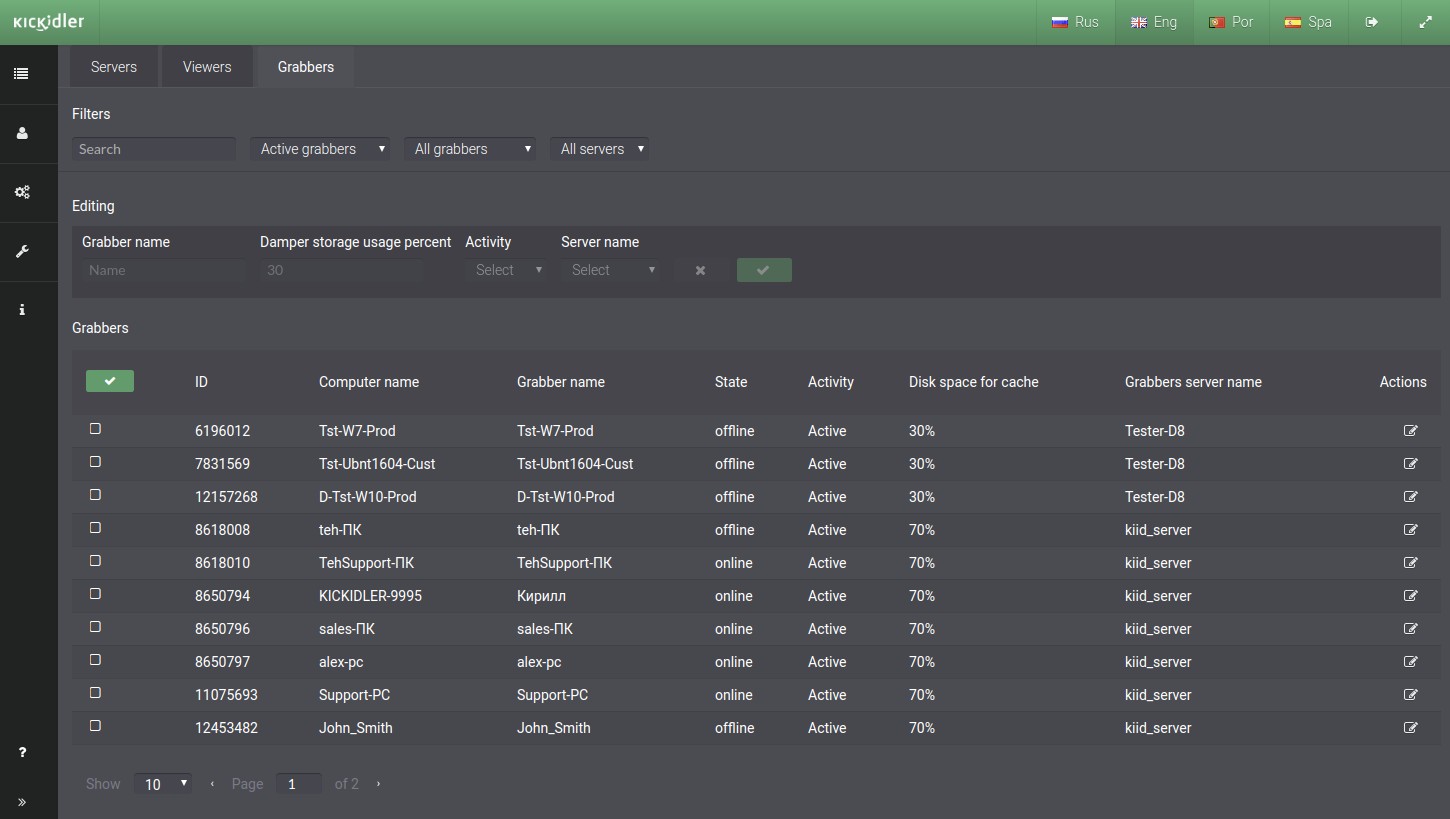

Grabbers

La subsección “Grabbers” proporciona información básica sobre todos los componentes de software instalados en la organización para recopilar información de las computadoras de los empleados (Grabbers).

En la subsección se proporciona la siguiente información en forma tabular:

- Identificadores de Grabbers,

- Los nombres actuales de las computadoras en los que se instalaron los Grabbers,

- Nombres de Grabbers (por defecto son nombres de computadora, pero puede cambiar el nombre manualmente),

- Estado del Grabber (si el Grabber se está ejecutando online, si no offline),

- La actividad del Grabber (si a un Grabber no se le asigna una licencia (demo, trial o comprada) y no ha estado trabajando durante más de una semana, la actividad de Grabber se deshabilitará automáticamente),

- Capacidad de la caché (De manera predeterminada es el 70%, es la cantidad de espacio en la unidad en la que el Grabber, puede utilizar para almacenar información, si no hay conexión entre Grabber y el Servidor),

- Nombre del Servidor del Grabber (el Servidor al que el Grabber envía los datos para su posterior almacenamiento).

De manera predeterminada en la tabla sólo se muestran los Grabbers activos.

Si quiere ver todos los Grabbers o sólo los Grabbers inactivos, use el filtro de actividad que está encima de la tabla de Grabbers.

Para hacer esto, haga lo siguiente:

- Encuentre el Grabber de la tabla,

- Seleccione a Grabber de la tabla,

- Cambie los parámetros requeridos en el menú de edición,

- Confirmar los cambios.

¡Atención!

Un Grabber con licencia no puede deshabilitar la actividad. Si asigna una licencia a un Grabber con la actividad deshabilitada, se convertirá en habilitado automáticamente

De forma predeterminada los Grabbers están conectados al Servidor Central. El Grabber envía toda la información recogida en la computadora al Servidor al que está conectado.

Para adjuntar un Grabber a otro Servidor de la organización edite la configuración del Grabber, seleccionando otro Servidor.

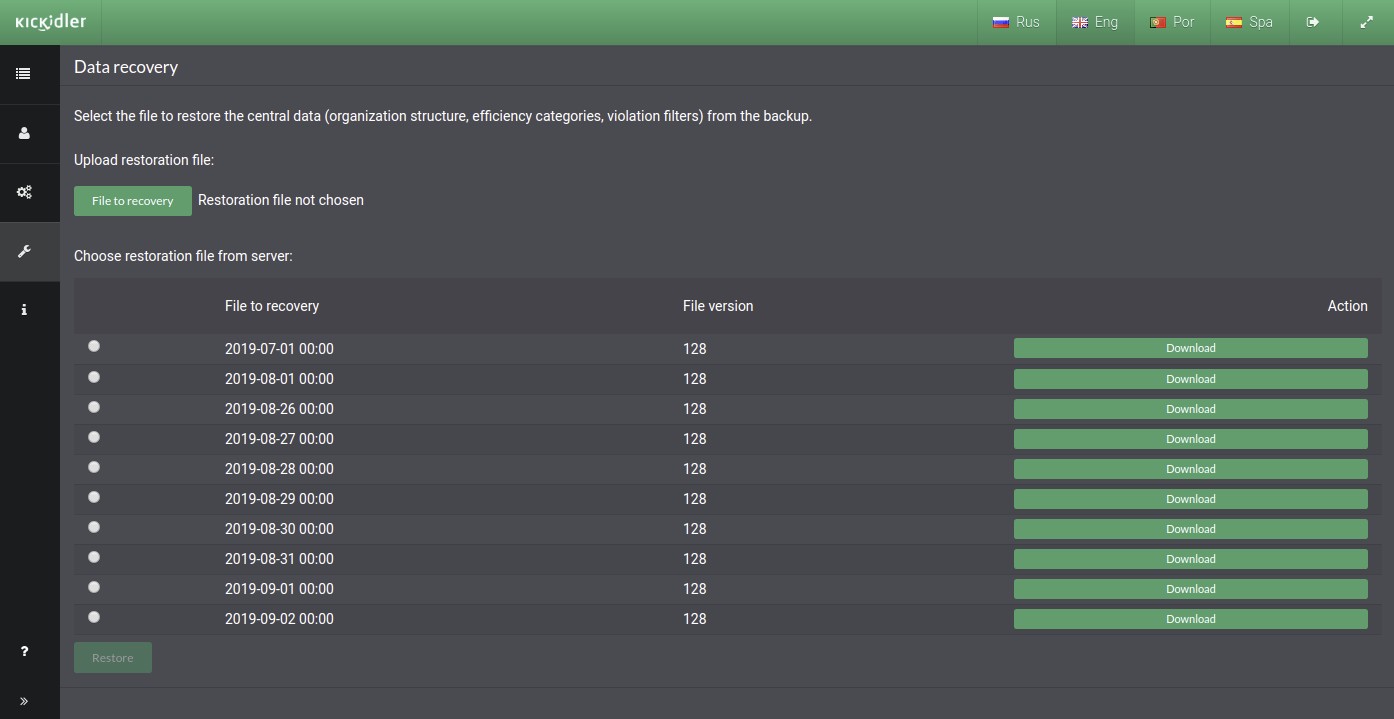

Recuperación de datos

La subsección “Recuperación de Datos” se utiliza para hacer copias de seguridad y restaurar información central desde una copia de seguridad, como por ejemplo:

- estructura de la organización,

- evaluaciones del desempeño,

- filtros de infracciones,

- esquema de coordinación de componentes,

- configuraciones del servidor de correo,

- listas de envíos de correo creados

¡Advertencia!

El video recopilado y la información para reportes no están respaldados.

De forma predeterminada, los archivos de recuperación se almacenan en el Servidor.

Para descargar cualquier archivo de recuperación, haga clic en el botón “Descargar” frente al archivo deseado.

De la lista proporcionada, se puede recuperar la información central de los últimos siete días, o los primeros días de los últimos seis meses.

Formas de recuperación:

- Seleccionando un archivo de la lista proporcionada,

- Después de descargar el archivo de recuperación de su sistema de archivos, haga clic en el botón “Descargar archivo para recuperación”,

Después de eso, haga clic en el botón “Restaurar” y espere la información sobre los resultados de la recuperación.

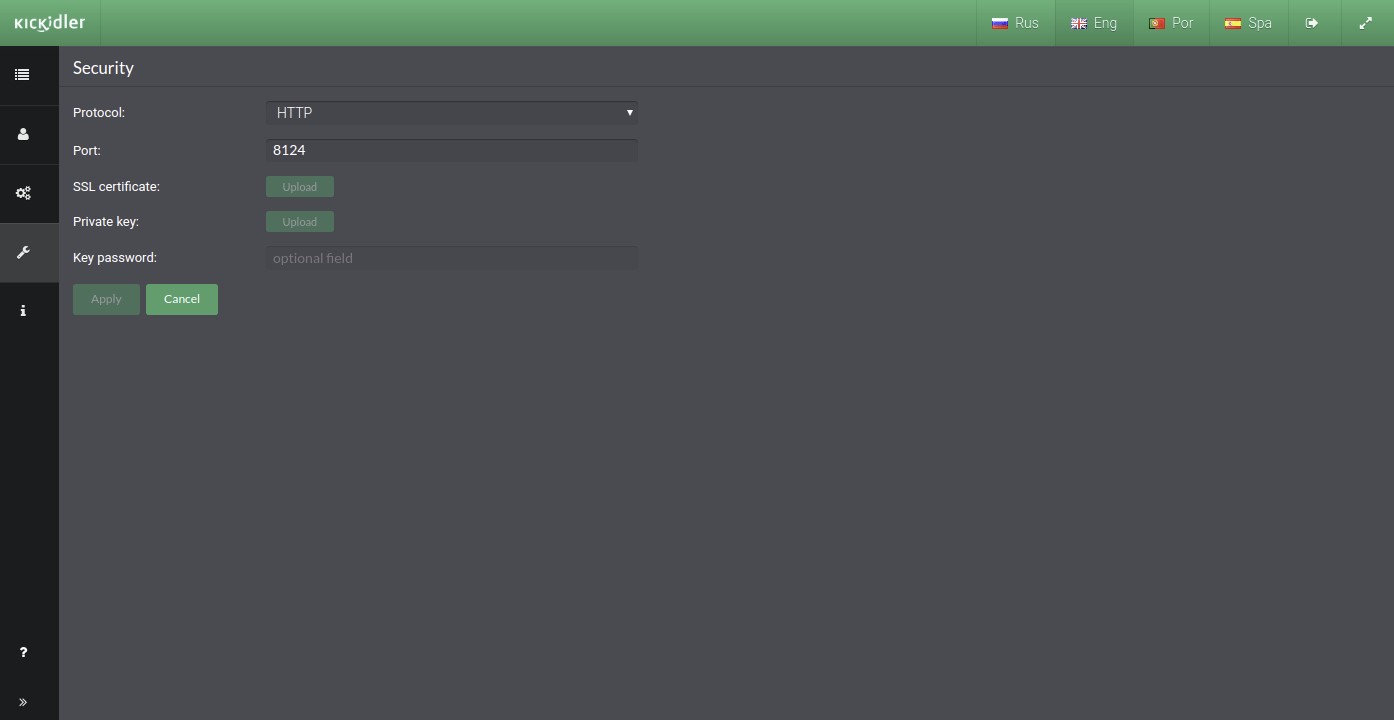

Seguridad

La sección de “Seguridad” se utiliza para configurar una conexión segura para la interfaz web del Servidor Central.

Para administrar la seguridad de la interfaz web del Servidor Central, en la subsección “Seguridad”, configure los siguientes parámetros:

- Protocolo: Si desea usar una conexión segura, elija el protocolo https,

- Si es necesario, cambie el puerto para el Servidor web,

- Descargue el Certificado-SSL,

- Descargue la clave del Certificado-SSL,

- Si es necesario, introduzca la contraseña del Certificado-SSL,

y haga clic en el botón “Aplicar”.

Para cancelar la configuración de seguridad no guardada, haga clic en el botón “Cancelar”.

¡Advertencia! Los cambios realizados deberán ser confirmados. Si no se recibe confirmación de los cambios, los ajustes anteriores se restablecerán después de 30 segundos.

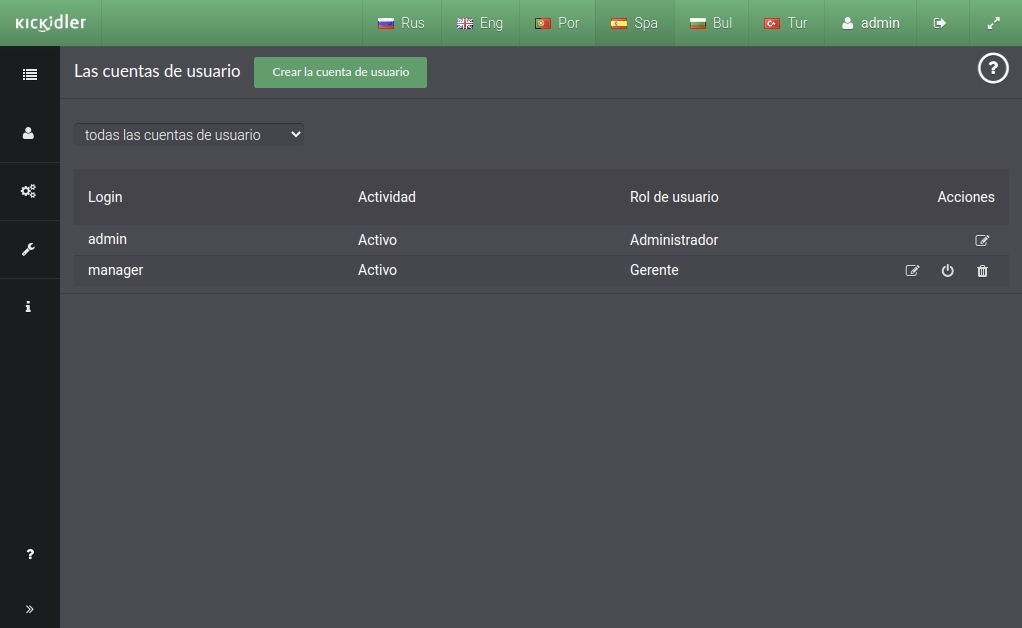

Cuentas

La subsección "Cuentas" es necesaria para configurar las cuentas del Servidor Central. Las cuentas permiten el acceso de múltiples usuarios y la delimitación de los derechos de los usuarios en el Servidor Central.

Esta subsección contiene una tabla con las cuentas existentes en el programa.

En esta subsección se pueden realizar los siguientes pasos:

- Crear cuentas,

- Editar las cuentas,

- Borrar cuentas,

- Gestionar la actividad de la cuenta.

Reglas para la creación de un Nombre de usuario de la cuenta

Al crear un Nombre de usuario, se deben cumplir los siguientes requisitos:

- El Nombre de usuario no puede estar vacío,

- El Nombre de usuario debe tener entre 3 y 30 símbolos.

Se puede usar para crear un Nombre de usuario:

- Letras (a-z), (A-Z),

- Números (0-9),

- Caracteres especiales (guión (-), guión bajo (_), punto (.), carácter arroba (@).

Tipos de cuentas

Para restringir los derechos de los usuarios en el Servidor Central, el programa utiliza roles de usuario.

En el programa existen los siguientes roles de usuario:

- Administrador - acceso completo a todas las secciones del Servidor Central,

- Gerente - acceso a la sección "Informes", a las subsecciones "Productividad" y "Calendario" en la sección "Empleados", teniendo en cuenta la visibilidad limitada de los empleados.

Administrar cuentas

Para crear una cuenta:

- Haga clic en el botón «Crear cuenta»,

- Ingrese el nombre de usuario para su nueva cuenta,

- Introduzca su contraseña y repita la contraseña,

- Si es necesario, habilite el requisito de cambiar su contraseña la primera vez que inicie sesión,

- Seleccione el rol de usuario,

y haga clic en OK.

Una vez agregada, la nueva cuenta aparecerá en la tabla y el usuario de esa cuenta podrá iniciar sesión en el Servidor central.

Para editar una cuenta:

- Seleccione una cuenta que desee editar en la tabla,

- Haga clic en el botón «Editar cuenta»,

- Se pueden editar los siguientes parámetros de la cuenta:

- Clave,

- Requisito para cambiar la contraseña la próxima vez que inicie sesión,

- Rol de usuario,

Haga clic en el botón «Aplicar» para cada configuración que cambie.

Para cambiar la actividad de la cuenta:

- Seleccione una cuenta con la actividad que desea cambiar en la tabla,

- Haga clic en el botón «Deshabilitar actividad de la cuenta» / «Habilitar actividad de la cuenta»,

- En el cuadro de diálogo, haga clic en OK.

Si deshabilita la actividad de la cuenta, se suspenderá el acceso al Servidor central para el usuario de esa cuenta. Si habilita la actividad, se reanudará. De forma predeterminada, todas las cuentas nuevas se crean con la actividad habilitada. La actividad se puede deshabilitar automáticamente si se supera el intento de ingresar contraseñas no válidas de acuerdo con la política de contraseñas.

Para limitar la visibilidad del empleado para una cuenta:

- Seleccione una cuenta para la que desea restringir la visibilidad de los empleados en la tabla,

- Haga clic en el botón «Configurar la visibilidad de los empleados» y accederá a la sección correspondiente.

Para eliminar una cuenta:

- Seleccione una cuenta que desee eliminar en la tabla,

- Haga clic en el botón «Eliminar cuenta»,

- Haga clic en OK en el cuadro de diálogo.

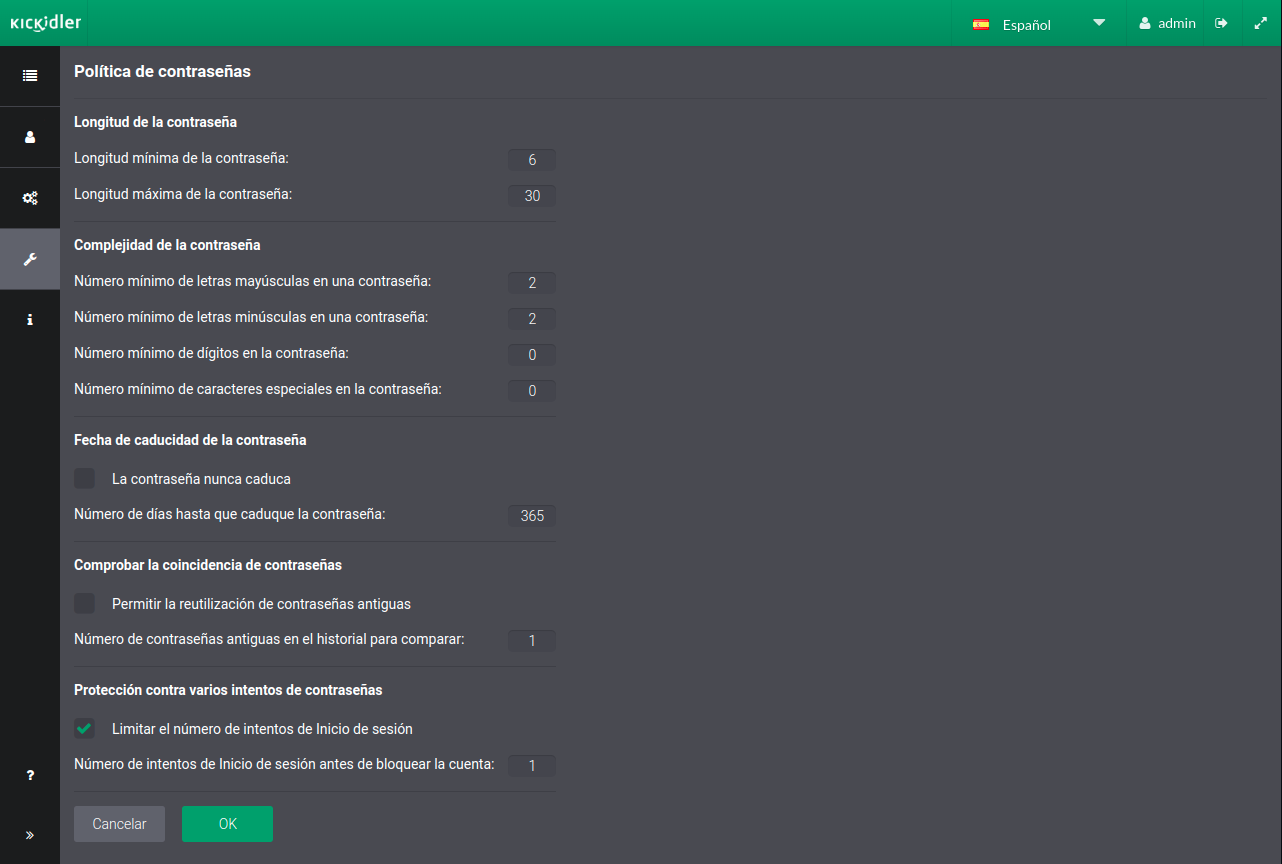

Política de contraseñas

La sección Política de contraseñas es necesaria para administrar las reglas de creación de contraseñas para el Servidor central.

La política de contraseñas le permite configurar la complejidad de la contraseña, establecer su fecha de vencimiento, evitar la reutilización de contraseñas antiguas y proteger la cuenta de ataques de fuerza bruta.

Configuración por defecto

La política de contraseña predeterminada tiene la siguiente configuración:

- Longitud de la contraseña de 6 a 30 caracteres

- Al menos 1 letra mayúscula

- El tiempo de caducidad de la contraseña no está limitado

- Se permite la reutilización de contraseñas antiguas

- Sin límite en el número de intentos de contraseña

Gestión de la política de contraseñas

La política de contraseñas se puede configurar de la siguiente manera:

- Cambiar el requisito de longitud de la contraseña estableciendo las longitudes mínima y máxima,

- Cambiar los requisitos de complejidad de la contraseña, como:

- Configuración del número de mayúsculas y minúsculas,

- Configuración del número de dígitos en la contraseña,

- Configuración del número de caracteres especiales (~ ! @ # $ % ^ & * _ - + = ` | \ ( ) { } [ ] : ; < > , . ? ' ")

Esta sección le permite establecer una fecha de vencimiento de la contraseña después de la cual la contraseña se vuelve obsoleta y el sistema requiere que el usuario cambie la contraseña. Para hacer esto, desactive el permiso de validez de contraseña ilimitada y especifique la cantidad de días después de los cuales el sistema le pedirá al usuario que cambie la contraseña.

El sistema puede prohibir la reutilización de contraseñas antiguas. Para hacer eso, elimine el permiso para reutilizar contraseñas antiguas y configure el período de almacenamiento de contraseñas antiguas en el historial. El sistema hará coincidir la nueva contraseña con las anteriores y prohibirá el uso de la misma contraseña si son iguales.

Con esta sección, puede configurar la protección de la cuenta contra ataques de fuerza bruta de contraseñas. Para hacer esto, habilite el límite en el número de intentos de contraseña y especifique el número de intentos, después de lo cual se desactivará la cuenta.

Después de realizar todos los cambios necesarios, haga clic en OK.

Español

Español English

English Русский

Русский Português

Português Հայերենով

Հայերենով Türkçe

Türkçe Български

Български 中文

中文 ქართული

ქართული Français

Français